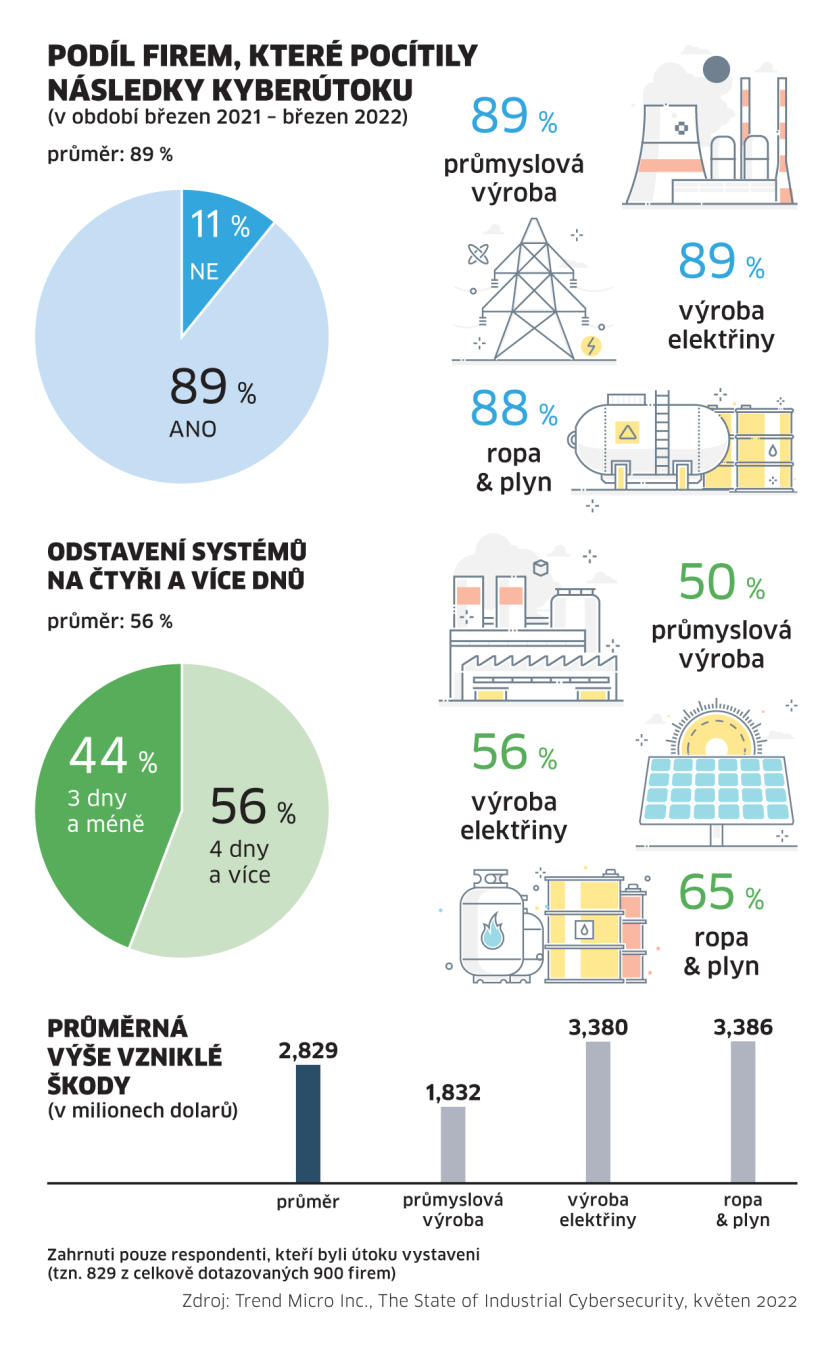

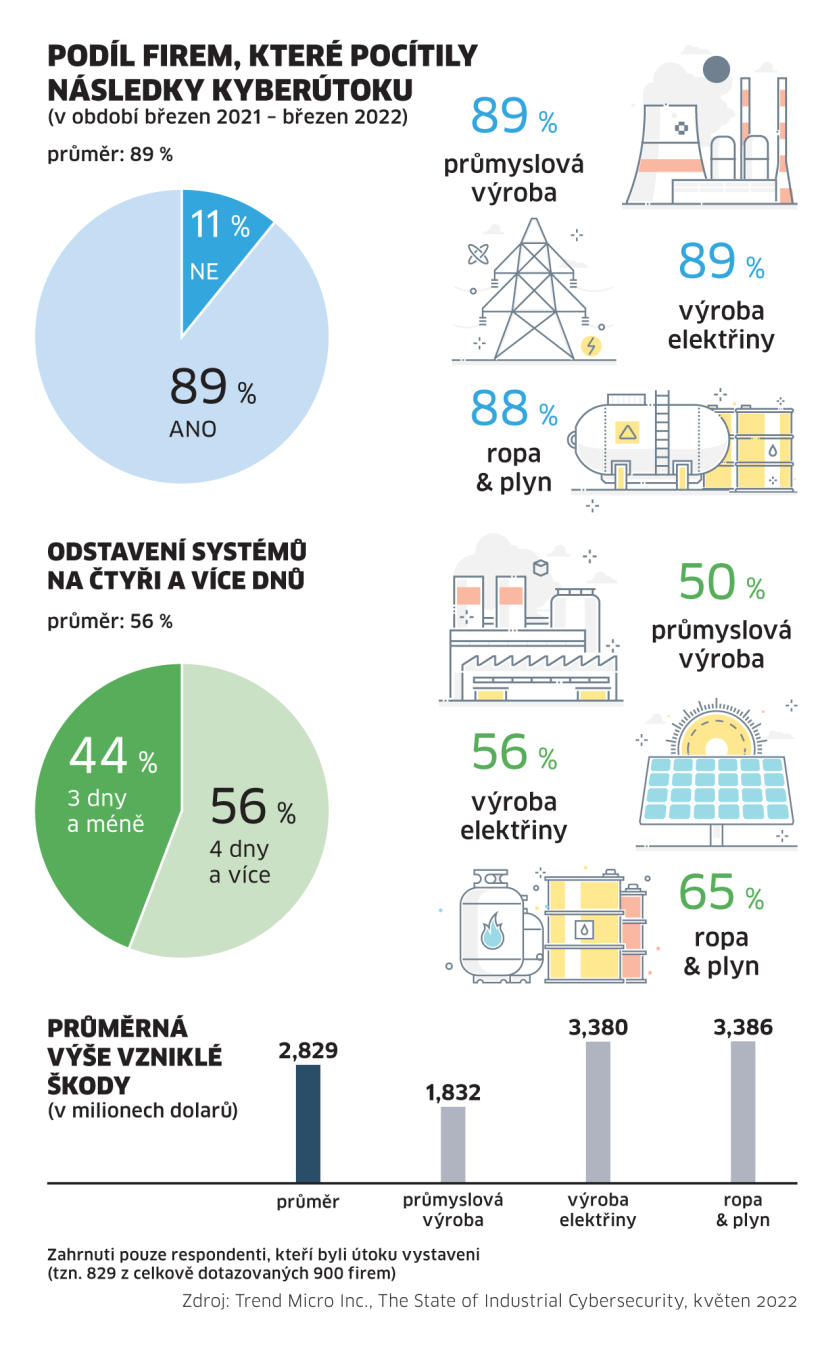

Dopady kybernetického útoku pocítilo v uplynulých dvanácti měsících 89 procent velkých firem. Přitom více než polovina musela zastavit či omezit výrobu na čtyři či více dnů. Vyplývá to z průzkumu společnosti Trend Micro, který proběhl na jaře letošního roku mezi 900 společnostmi z oblasti průmyslové výroby, zpracování ropy a plynu a výroby elektřiny. Týkal se velkých firem s počtem pracovníků nad jeden tisíc lidí v USA, Německu a Japonsku. Průměrná škoda činila 2,8 milionu dolarů a přes 40 procent oslovených firem zaznamenalo v daném období šest až deset pokusů o napadení.

Mantrou ve výrobním procesu, především v případě kritické infrastruktury, je schopnost udržet výrobu v chodu i ve ztížených či omezených podmínkách. Kybernetická odolnost si žádá dostatečné kapacity podnik ochránit, bránit se kyberútoku a být schopen se z něj rychle zotavit s minimálním dopadem na zákazníka. „K tomu podnik potřebuje zapojit velký počet účastníků zaměřených na různé oblasti. Spadá sem vše od znalosti systémů přes porozumění tomu, jak obnovit výrobu, včetně dostatečných zdrojů nebo způsobu rozhodování během kyberútoku,“ říká Ondrej Kováč, solution engineer ve společnosti Exclusive Networks Czechia, zabývající se kybernetickou bezpečností pro digitální infrastrukturu.

„Je zcela zásadní, jak si nastavíte priority pro postup během útoku – zda upřednostníte udržení chodu výroby na úkor sběru důkazů. Je to velmi komplexní činnost a hodně záleží také na odvětví a typu služby, kterou podnik poskytuje,“ doplňuje Kováč.

Odolnost na prvním místě

Zatímco ve firemním IT je v otázkách kyberbezpečnosti na prvním místě důvěryhodnost a předcházení úniku citlivých dat (Confidentiality), následovány integritou (Integrity), a teprve na třetí místo se řadí dostupnost (Availability), v průmyslové výrobě se triáda uplatňuje v opačném pořadí.

„Důvěryhodnost je pro zákazníky důležitá. Avšak pokud podnik nezajistí chod výrobních linek a pokud jeho vlastní systémy spolu nekomunikují efektivně, selhává ve své misi. A tomuto pořadí je potřeba věnovat pozornost už při návrhu celého systému,“ konstatuje Kováč.

Udržet výrobu v chodu je klíčové hlavně v případě kritické infrastruktury, kde může jít o záchranu lidských životů. Zatímco výrobní podnik utrpí v případě odstávky ztrátu příjmů, u veřejných služeb, jako jsou dodávky elektřiny, tepla či pitné vody, ovlivňuje výpadek schopnost obyvatel přežít. Tyto systémy jsou běžně budovány tak, aby v případě živelní katastrofy nastoupily záložní zdroje – zatímco však bouřka nebo povodeň poškodí vždy jen část systému, hacker cíleně útočí tak, aby vyřadil z provozu celý systém včetně záloh.

„Většina veřejných služeb dnes daleko překračuje požadovanou odolnost. Některé energetické společnosti ji mají nastavenou na 99,99998 procenta spolehlivosti. To znamená, že ročně je tolerován výpadek v délce 3 sekundy,“ konstatuje Ondrej Kováč.

Kyberbezpečnost

Český versus zahraniční vlastník

Kromě typu výroby se podle oslovených odborníků pohled na kyberbezpečnost ve výrobě citelně liší také podle původu vlastníka firmy. Zatímco ryze české výrobní podniky řeší otázky bezpečnosti převážně jen do té míry, aby byl zajištěn celodenní provoz po sedm dní v týdnu, pobočky zahraničních společností musí vyhovět přísným interním předpisům. Otázka však je, nakolik dochází k naplnění těchto požadavků v realitě a do jaké míry pouze na papíře. Jedním z důvodů je nedostatek odborného personálu, který buď nemá dostatečné znalosti, anebo má tak širokou agendu, že mu na bezpečnost nezbývá čas. V praxi to pak vypadá tak, že podnikoví ajťáci se často učí bezpečnost za pochodu, bohužel často přímo ve válečné zóně.

„Výrobní IT má jiné parametry než klasické firemní IT, rozdíly jsou především v komunikačních protokolech,“ říká Stanislav Simandl, výkonný ředitel MyCom Solutions, zaměřující se na IT outsourcing a kybernetickou bezpečnost. Zatímco pro kancelářský software pravidelně vycházejí aktualizace a bezpečnostní záplaty, producenti výrobních strojů aktualizace ani záplaty běžně neposkytují. „I zavedené firmy mají pokročilou techniku napojenou na počítače třeba z roku 2000, protože stroj nelze k novějšímu počítači připojit. Znamenalo by to výměnu celého stroje, velmi často výměnu celé výrobní linky, což je obrovská komplikace. Dvacet let staré stroje však nejsou na současnou ochranu vůbec uzpůsobeny,“ vysvětluje Simandl.

Výrobní sféra se snaží rizikům předcházet různými způsoby, nejúčinnější je pečlivý dohled nad komunikací mezi stroji a jejich maximální izolace. Důsledně se sleduje dění na síti před každým konkrétním strojem.

Bezpečnost řešte už při návrhu nové linky

„Při výběru nového stroje by měl požadavek na vysokou bezpečnost tvořit jedno z klíčových kritérií pro konečnou volbu dodavatele. Jednoduchým vodítkem je třeba skutečnost, zda stroj dokáže navazovat spojení se serverem výrobce a sám si stahovat konfigurace a aktualizace. Výrobní stroj by rozhodně neměl být serverem, neboť ten bude v budoucnu obtížné aktualizovat,“ upozorňuje Stanislav Simandl.

Dobře navržený projekt dopředu ukáže, zda je potřeba linku nastavit jinak, anebo se podívat po jiném výrobci. Dva dodavatelé mohou být schopni dodat stroj sice po technické stránce stejný, avšak z hlediska bezpečnosti se od sebe mohou výrazně lišit.

„Pokud se během údržby linky nemění architektura, začne postupně degradovat a s tím je třeba počítat. Je nutné neustále sledovat dění, jakmile se vyvine nový druh útoku, okamžitě ověřit, zda je proti němu architektura imunní,“ komentuje Simandl. Zároveň upozorňuje na situace, kdy stroj prochází servisní údržbou a připojí se k němu externí pracovník ze svého zařízení. Po jeho odhlášení je třeba zkontrolovat, zda tento krok neměl dopad na kyberbezpečnost, a eventuálně provést nezbytná bezpečnostní opatření. Čas od času se také vyplatí provést penetrační testy a nechat se otestovat externí firmou, která může odhalit závady, které interní pracovník v rámci provozní slepoty přehlédl.

Outsourcing, nebo vlastní zdroje?

„Setkali jsme se s případem, kdy podnikový ajťák po dvacet let poskytoval bezvadný servis a těšil se neomezené důvěře svých nadřízených. Bohužel došlo k napadení a následně se ukázalo, že i dlouholetý a spolehlivý zaměstnanec může občas něco opomenout anebo nezareaguje včas na nový druh útoku,“ sdílí zkušenost Simandl. „Zajímavým momentem pro nás bylo přiznání ředitele tohoto podniku, že kdybychom ho s nabídkou externí služby oslovili před útokem, spolupráci by odmítl.“

Z opačného úhlu pohledu se na situaci dívá Michal Cimburek, manažer IT v Possehl Electronics Czech Republic, společnosti podnikající v oblasti komplexních aplikací vstřikování plastů: „Jako firma s mezinárodní působností a velkou základnou zákazníků po celém světě klademe vysoký důraz na ochranu proti kybernetickým útokům. Externí odborníci nám předložili nezávislý pohled na stav našeho zabezpečení a následně s námi formou pravidelných konzultací pracovali na vylepšení všech slabých článků. Včetně dodání produktů podporujících ještě vyšší kybernetickou bezpečnost.“

K zapojením třetí strany a přenechání starostí na bedrech odborníků se přiklání také Tomáš Hřebejk, ICT manažer tiskárny Svoboda Press, specializující se na tisk časopisů a katalogů: „Jsme si dobře vědomi toho, že každý vydařený útok nás může stát dny i týdny úplného zastavení našich činností. I přestože máme vlastní IT oddělení, rozhodli jsme se navázat spolupráci s externím specialistou. Toto spojení nám přineslo komplexní pohled a přístup – a také klid a možnost soustředit se na polygrafické služby, klíčovou činnost našeho podnikání.“

Rizikový dodavatelský řetězec

Dalším článkem, na který odborníci doporučují se podívat hodně zblízka, je dodavatelský řetězec. Podle Ondreje Kováče z Exclusive Networks Czechia roste v poslední době počet útoků, které přišly právě skrze dodavatelské firmy. „S rostoucím počtem dodavatelů roste i toto riziko. Řešením je standardizace jako nezbytná podmínka toho, aby konkrétní firma mohla být zařazena na seznam spolupracujících partnerů. A také pravidelný monitoring dodavatelů,“ uvádí Kováč.

Oborem, který v tomto směru pokročil zřejmě nejdále, je automobilový průmysl. Standard TISAX (Trusted Information Security Assesment eXchange) z roku 2017 požaduje od výrobců i dodavatelů automotive segmentu splnění náročných kritérií v oblasti kyberbezpečnosti. A to nejen u výrobců součástek nebo náhradních dílů, ale u všech dodavatelů obecně, tedy například také u dodavatelů finančních, marketingových, právních či jiných služeb.

Krizové scénáře

Schopnost reagovat na kyberútok a vyjít ze situace s co nejmenšími ztrátami závisí vedle pokročilých technologií a vysoce kvalifikovaného personálu také na dobře vypracovaném krizovém plánu. Ten jednoznačně vzniká v dobách míru a je jasným a srozumitelným návodem, jak postupovat v případě napadení. Stanovuje priority, zda se firma bude snažit udržet výrobu a zajistit alespoň omezený chod, anebo upřednostní sběr důkazů. Uvádí jména klíčových účastníků, ať už interních nebo externích spolupracovníků, a jejich specifické role v daném okamžiku. Formuluje, kdo je klíčový dodavatel a kdo „jen“ dodavatel. Pojmenovává kritéria, kdy vyhlásit stav katastrofy a spustit nouzový proces a také kdy ho ukončit.

Zájem firem o vypracování krizového plánu roste spolu se zájmem o zaškolení klíčových pracovníků, kteří by se v případě útoku podíleli na řešení situace. „Máme zákazníky, kteří neřeší pouze vzdělávání, ale přechází k tréninkům managementu prostřednictvím služby Table Top. Během ní simulujeme různé situace rizikových scénářů, které mohou nastat během kybernetického útoku. Tento trénink sleduje, zda plán reakce na kybernetické incidenty funguje a pomohl by eliminovat nebo zmenšit dopad na organizaci,“ uvádí Dominik Klus, konzultant společnosti S&T CZ, která dodává IT řešení do komerční i veřejné sféry.

Stáhněte si přílohu v PDF

Kterým směrem se vydat

Průmyslové podniky se díky Průmyslu 4.0 a připojení do veřejné internetové sítě stále více otevírají útokům. To klade extrémně vysoké nároky na celý design a nastavení výroby tak, aby dokázala poskytovat základní službu i během krize a předcházela sociálním, finančním, psychickým či jiným ztrátám.

„V tuto chvíli považuji za naprosto zásadní striktně aplikovat metodiku 3S a 3R. Zkratky pocházejí z angličtiny a 3S znamená zjednodušení, standardizaci a bezpečnost. Za 3R se skrývá odolný, redundantní a spolehlivý systém. Tento přístup pomůže vyvážit investice nejen do kyberbezpečnosti, ale i do všech dalších oblastí. Kyberbezpečnost musí být neoddělitelnou součástí každé investice, do které se výrobní podnik pustí,“ uzavírá Ondrej Kováč.

Článek byl publikován ve speciální příloze HN ICT revue.

Kyberbezpečnost

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Tento článek máteje zdarma. Když si předplatíte HN, budete moci číst všechny naše články nejen na vašem aktuálním připojení. Vaše předplatné brzy skončí. Předplaťte si HN a můžete i nadále číst všechny naše články. Nyní první 2 měsíce jen za 40 Kč.

- Veškerý obsah HN.cz

- Možnost kdykoliv zrušit

- Odemykejte obsah pro přátele

- Ukládejte si články na později

- Všechny články v audioverzi + playlist