Celý internet se baví tím, jak spolupracovníci amerického prezidenta Donalda Trumpa omylem vyzradili plány na vojenský zásah novináři. Jakkoliv je škodolibost nejčistší lidská radost, zkusme se od ní oprostit a podívat se na problém z jiného úhlu pohledu.

Co se vlastně stalo? Jeffreyho Goldberga, šéfredaktora amerického webu The Atlantic, si přidal jako kontakt uživatel Mike Waltz a okamžitě ho přidal do skupiny jménem „Houthi PC small group“.

Mike Waltz je poradce amerického prezidenta Donalda Trumpa pro národní bezpečnost. Skupina se zabývala přípravou vojenského útoku na Húsíe, což je islámská teroristická organizace působící v Jemenu a hlavně podnikající útoky na lodě v Rudém moři.

Postupně se v této skupině objevila další velká jména americké politiky a projednával se v ní útok na jemenské povstalce, včetně sdílení operačních detailů a dalších důvěrných informací. Útok pak proběhl tak, jak byl naplánován, a podle reakcí dotčených to vypadá, že se nejednalo o nějakou hru nebo past na novináře. Politické dopady celé události nechme stranou a zaměřme se na technické a komunikačně bezpečnostní aspekty celé situace.

Nedávno jste již předplatné aktivoval

Je nám líto, ale nabídku na váš účet v tomto případě nemůžete uplatnit.

Tento článek pro vás někdo odemknul

Obvykle jsou naše články jen pro předplatitele. Dejte nám na sebe e-mail a staňte se na den zdarma předplatitelem HN i vy!

Navíc pro vás chystáme pravidelný výběr nejlepších článků a pohled do backstage Hospodářských novin.

Zadejte e-mailovou adresu

Zadejte e-mailovou adresu. Zadaná e-mailová adresa je ve špatném formátu.

Máte již účet? Přihlaste se.

Zpracování osobních údajů a obchodní sdělení

Využitím nabídky beru na vědomí, že mé osobní údaje budou zpracovány dle Zásad ochrany osobních a dalších zpracovávaných údajů, a souhlasím se Všeobecnými obchodními podmínkami vydavatelství Economia, a.s.

Přihlaste se,

nebo si jen přečtěte odemčený článek bez přihlášení.

Zdá se, že už se známe

Pod vámi uvedenou e-mailovou adresou již evidujeme uživatelský účet.

Děkujeme, teď už si užijte váš článek zdarma

Na váš e-mail jsme odeslali bližší informace o vašem předplatném.

Od tohoto okamžiku můžete číst neomezeně HN na den zdarma. Začít můžete s článkem, který pro vás někdo odemknul.

Na váš e-mail jsme odeslali informace k registraci.

V e-mailu máte odkaz k nastavení hesla a dokončení registrace. Je to jen pár kliků, po kterých můžete číst neomezeně HN na den zdarma. Ale to klidně počká, zatím si můžete přečíst článek, který pro vás někdo odemknul.

Pokračovat na článekCo je Signal

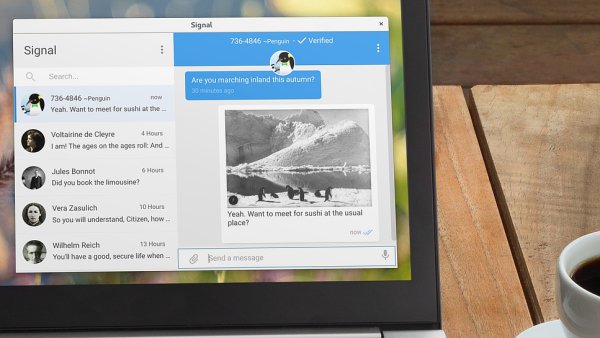

V první řadě komunikační protokol. Je to standard, který obecně řeší zasílání bezpečných zpráv. Původně se jmenoval TextSecure a v roce 2013 ho vymysleli Moxie Marlinspike a Trevor Perrin. Je to kryptografický protokol, který neřeší dopravu zpráv, ale jejich zabezpečení. Definuje proces handshake (prvotního kontaktu) komunikujících stran a následné šifrování obsahu. Jeho specifikace je veřejná a může ji kdokoliv prozkoumat a použít. Umí zajistit autentizaci uživatelů a end to end šifrování zasílaných zpráv.

Signal Protocol používá řada IM klientů. Implementuje ho například WhatsApp, Facebook Messenger, aplikace Messages na Androidu nebo Skype. Nicméně ne všechny aplikace ho implementují v úplnosti a nemusejí nutně zajišťovat všechny bezpečnostní funkce.

Kromě protokolu (standardu) existuje i aplikace Signal, která je běžným uživatelům známější. Je určena především pro mobilní zařízení (funguje na Androidu i iPhonu), ale existuje i desktopový klient. Přes aplikaci Signal můžete posílat textové zprávy, soubory a dělat hlasové hovory a videohovory. Všechna vaše data jsou šifrována pomocí end to end encryption, takže ani poskytovatel připojení, ani provozovatel Signalu nevidí obsah komunikace.

Aplikace je hodně orientována na soukromí, takže o svých uživatelích neukládá a nevyžaduje žádné údaje s výjimkou telefonního čísla. Na serveru nejsou ukládány ani informace o členech skupin ve skupinových chatech a podobně. Když byl provozovatel aplikace soudním příkazem pro řízení před velkou porotou (USA) donucen vydat všechny dostupné údaje o konkrétním uživateli, jediné údaje, které mohl předat, byl den vytvoření účtu a den, kdy se uživatel naposledy přihlásil.

Signal je obecně pokládán za kvalitní komunikační aplikaci, kterou doporučují i jinak znepřátelené strany. Pro někoho může být dobrou zprávou doporučení Edwarda Snowdena anebo slide uniklý z NSA, který Signal (spolu s aplikacemi jako Tor, Tails nebo TrueCrypt) hodnotí jako katastrofické z hlediska možnosti odposlechu a získání údajů.

Kdo dává přednost poněkud oficiálnějším doporučením, tak Signal doporučuje pro komunikaci senátorům a zaměstnancům třeba Senát Spojených států či Evropská komise. Také řada velkých zpravodajských domů ho doporučuje používat pro sdělování citlivých údajů svým novinářům. OSN v roce 2021 doporučila obyvatelům Myanmaru, aby pro zasílání a zachování údajů o porušování lidských práv při probíhajícím převratu používali Signal.

Doporučením sui generis může být i to, že Signal blokuje Írán a Čína. A některé další státy (Spojené arabské emiráty, Omán, Katar a Egypt) se o to snaží. Prošel navíc několika bezpečnostními audity a ačkoliv, jako všechno, obsahuje chyby, nic nenasvědčuje tomu, že by byl zranitelný s vysokou mírou nebezpečnosti a zneužitelnosti.

Proč by se Signal neměl používat pro státní tajemství

Po technické stránce tedy samotné používání aplikace Signal pro důvěrnou komunikaci nepředstavuje problém. Z širšího pohledu to nicméně chyba je, a to hned v několika rovinách.

Ta první vyplývá z toho, že Signal je jenom nástroj, který umožňuje zabezpečenou komunikaci. Ale sebelepší nástroj je k ničemu, třímá-li ho ruka diletanta. Nestačí pouze používat Signal, ale musíte ho používat bezpečně. A okolnosti ukazují, že v tomto případě bezpečně používán nebyl.

Už jenom sama skutečnost, že se do vrcholné skupiny dostal novinář, nadto pak z The Atlantic, což je médium Trumpovi značně nepřátelské, ukazuje, že někdo klikal, kam neměl. Mike Waltz se očividně ukliknul.

Původní článek důsledně používá formulace typu „uživatel označený jako Mike Waltz“, neboť nedokáže potvrdit, že se jednalo skutečně o poradce pro národní bezpečnost. Podle reakce dotčených to nicméně vypadá, že se jednalo skutečně o ty pravé osoby, takže si pro účely tohoto článku z důvodu stručnosti podobné tanečky můžeme odpustit.

Nicméně prokázání totožnosti komunikující strany je klíčovým aspektem této roviny problému. Účet v aplikaci Signal si může vytvořit kdokoliv a pojmenovat jakkoliv. A dokáže zajistit, že s tímto účtem lze komunikovat bezpečně, tedy bez hrozby odposlechu třetí stranou. Nicméně je na uživateli, aby si ověřil, že uživatel se jménem Mike Waltz je skutečně poradce prezidenta.

IM aplikace to dělají tak, že nějakým způsobem zobrazí uživateli hash použitého kryptografického klíče. Může to být dlouhé číslo nebo nějaká jeho grafická reprezentace nebo QR kód. Obsah je ale stejný a principiálně stejná je i forma ověření: musíte kontaktovat protistranu a ověřit si, že to číslo máte oba stejné.

Kontaktovat protějšek přitom musíte nějakým jiným, důvěryhodným způsobem (tj. ne přes aplikaci, kterou ověřujete). Přičemž „důvěryhodný“ způsob je takový, který nepřítel (snažící se podvrhnout identitu) nemůže pozměnit. Nevadí, pokud může pasivně naslouchat, ale vadí, dokáže-li se za protistranu efektivně vydávat.

Obecně se doporučuje protistraně třeba zatelefonovat a poznat ji po hlase, ale nejbezpečnější je s dotyčným se prostě osobně setkat a naskenovat si vzájemně svoje kódy. Zejména pokud jste veřejně známá osobnost s velkým množstvím dostupných záznamů vašeho hlasového projevu, protože dneska je pomocí AI možné padělat audio a video v podstatě kohokoliv.

To se v tomto případě očividně nestalo a Mike Waltz prostě přidal náhodného uživatele do supertajné skupiny na základě překlepu v telefonním čísle nebo něčem takovém. Naneštěstí pro něj to byl významný novinář, který informace o potenciálním narušení operační bezpečnosti v americké vládě promptně zveřejnil.

Výše popsaný způsob ověřování je největší silou a zároveň slabinou decentralizovaných komunikačních a kryptografických protokolů. Není zde žádná hierarchie, žádná autorita, žádný univerzální zdroj pravdy, žádný arbitr, který by jednoduše řekl, kdo je důvěryhodný.

Vše funguje na principu peer to peer, kdy je na jednotlivých uživatelích, aby si vzájemně zařídili ověření. Což funguje v případě, že všichni vědí, co dělají, a je jich málo. Je to výborné pro malou partu kamarádů (nebo třeba malou zločineckou skupinu, to je jedno), ale špatně se to škáluje.

Aplikace určené pro tajnou komunikaci v rámci armády nebo státu používají stejné šifrovací algoritmy, ale ověřování je založeno na hierarchické struktuře. Je to méně pružné, ale klade to na uživatele podstatně menší nároky. Stačí důvěřovat systému, který toto ověřování provádí. Dost dobře nelze po vysoce postavených politicích požadovat, aby uměli bezpečným způsobem používat specializovaný software. Jejich specializace je jinde a mají na to své lidi a své postupy.

Druhá rovina nebezpečnosti tkví v tom, že Signal běží na standardních mobilních telefonech připojených k internetu, zatímco pro „státní tajemství“ se používají dedikovaná zařízení a komunikační sítě. Ona totiž jakákoliv komunikační aplikace je jenom tak bezpečná, jak bezpečné je zařízení, na které ji nainstalujete.

A běžně dostupné mobilní telefony (lhostejno zda s Androidem, nebo iPhone) extra vysokou mírou bezpečnosti nevynikají. Rozhodně ne při standardním používání a v rukou běžného uživatele. Je jedno, jak bezpečný je Signal, když útočník dokáže sledovat komunikaci přímo na zařízení.

Útoky tohoto typu nejsou úplně triviální. Pokud řešíte drobnou kriminalitu nebo třeba manželské zálety, asi nebudou součástí vašeho threat modelu. Ale pokud jste vrcholný představitel americké vlády, už jste šťavnatější cíl pro podstatně schopnější střelce.

Třetí rovina pak spočívá v tom, že v USA mají po řadě skandálů poměrně striktní zákony, které přikazují vládní komunikaci uchovávat pro případné pozdější šetření a výslovně ji zakazují mazat. Signal mazání umožňuje a ve skupině bylo navíc nastaveno, že se všechny zprávy mají po čase smazat automaticky.

Proč politici Signal používají a používat budou

Důvodů, proč by politici neměli pro pracovní komunikaci používat aplikace typu Signal, je dost. Politici ji ale používají a používat budou. Mají pro to minimálně dva důvody.

V první řadě je to jednoduché, pohodlné, pružné a operativní. Oficiální vládní či vojenské komunikační prostředky nesplňují typicky ani jedno z toho. Na jejich použití potřebujete speciální trénink (nebo speciálně trénovaného asistenta) a občas i dvoukolák místo toho, abyste je strčili do kapsy saka.

OK, s tím dvoukolákem trochu přeháním, ale na tenký elegantní sexy mobil zapomeňte. Jedním z největších praktických problémů kybernetické bezpečnosti je právě to, jak ji učinit nejenom dostatečně odolnou, ale hlavně dostatečně pohodlnou. Přesněji, jak správně vyvážit pohodlí a míru zabezpečení. Měl jsem možnost vidět a vyzkoušet si různé vojenské komunikační terminály a to pohodlí tam prostě není…

Další aspekt je stejně kontroverzní a stejně lidský. V řadě případů prostě nechcete, aby každé slovo bylo v oficiálním zápisu. I politici a vysocí vládní úředníci jsou jenom lidé a nikoliv stroje. Potřebují k tomu, aby mohli fungovat, i lidskou, neformální komunikaci. Potřebují možnost předávat nejenom informace, ale i emoce. Potřebují mít možnost říct věci, které se nehodí na sto let uložit do archivu a podrobit veřejnému přezkumu.

A přesně z těchto důvodů se bude tato situace opakovat.

Jasně, po tomhle průšvihu si budou chvíli dávat pozor. Ale po překvapivě krátké době pozornost poleví a vrátí se ke starým špatným metodám. A Signal je z pohodlně dostupných možností asi ta nejlepší možná.

Je známo, že Signal používají i čeští úředníci a politici. Realisticky vzato jim to schvaluji a nevyčítám. Mají k dispozici menší možnosti než americká federální vláda. Když se Signal používá správně, je více než dostatečný pro naprostou většinu scénářů.

Co to znamená „používat správně“? To vydá na poměrně intenzivní kurz, ale pokusím se zde dát alespoň pár nejdůležitějších rad:

- Zapněte si funkci Registration lock, která vyžaduje zadání PIN (hesla) při opětovné registraci telefonního čísla. Zabráníte tím útoku v případě, že by se útočníkovi podařilo získat kontrolu nad vaším telefonním číslem.

- Důsledně si u kontaktů ověřujte jejich identitu a potvrďte si, nejlépe osobním setkáním, autenticitu jejich klíče. Pokud se vám zobrazí varování, že se klíč změnil, musíte ověření provést znovu. Možná si protistrana pořídila nový mobil a nepřevedla správně účet, ale také je možné, že se na vás někdo snaží zaútočit.

- Maximálně se snažte zabezpečit svůj mobilní telefon. Používejte k jeho zamčení pokud možno PIN (ne otisk prstu nebo jinou biometriku). Pořiďte si telefon od důvěryhodného výrobce, s definovanou bezpečnostní politikou a pravidelnými aktualizacemi. Nenechávejte telefon bez dozoru. Neinstalujte zbytečně potenciálně nedůvěryhodný software. Pokud musíte, pořiďte si telefony dva, jeden na komunikaci a jeden na hry a selfíčka na Instagram.

No a nakonec, nepřidávejte do tajných konverzačních skupin novináře. Ale kdybyste přece jenom chtěli, moje uživatelské jméno v aplikaci Signal je „altair.01“.

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Přidejte si Hospodářské noviny

mezi své oblíbené tituly

na Google zprávách.

Tento článek máteje zdarma. Když si předplatíte HN, budete moci číst všechny naše články nejen na vašem aktuálním připojení. Vaše předplatné brzy skončí. Předplaťte si HN a můžete i nadále číst všechny naše články. Nyní první 2 měsíce jen za 40 Kč.

- Veškerý obsah HN.cz

- Možnost kdykoliv zrušit

- Odemykejte obsah pro přátele

- Ukládejte si články na později

- Všechny články v audioverzi + playlist